mTAN-Trojaner hat es erneut auf Android-Nutzer abgesehen

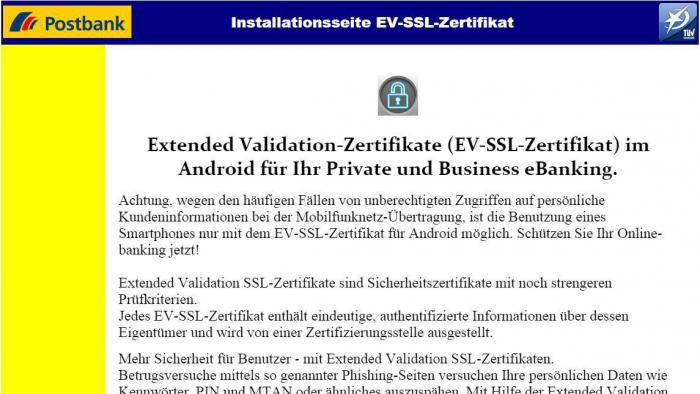

Achtung: Auf dieser gefälschten Webseite der Postbank versteckt sich ein mTAN-Trojaner für Android-Geräte.

Gefälschte E-Mails im Namen der Postbank machen aktuell die Runde und fordern Nutzer dazu auf, eine SSL-Zertifikat-App zu installieren. Dahinter verbirgt sich jedoch ein Trojaner, der unter anderem mTANs für Online-Banking mitschneidet.

Wer dieser Tage eine E-Mail von der Postbank erhält, sollte lieber zweimal hingucken, denn derzeit wollen Kriminelle Android-Nutzer mittels einer gut gemachten Mail und Webseite davon überzeugen, eine "SSL Zertifikat"-App zu installieren. In Wirklichkeit ist es aber ein Trojaner, der unter anderem PIN und mTANs fürs Online-Banking abgreift und an die Angreifer weiterleitet.

mTAN-Trojaner fängt SMS ab

Dabei handelt es sich um eine Variante des mTAN-Trojaners [1], der bereits im Jahr 2013 sein Unwesen auf Android-Geräten trieb. Der Schädling räumt sich unter anderem das Recht ein, eingehende SMS-Nachrichten abzufangen und Daten ins Internet zu senden. Ferner klinkt er sich in den Bootvorgang des Smartphones ein. Das zeigt eine Analyse der App mit der Anubis Sandbox [2]. Virustotal zufolge ist der Erkennungsrate des mTAN-Trojaners aktuell noch sehr gering [3].

Klickt man von einem Computer oder iPhone aus auf den Link in der gefälschten E-Mail, erscheint lediglich die Meldung: "Zertifikat wurde erfolgreich Installiert." Nur wenn der Besucher ein Android-Gerät nutzt, erscheint eine Webseite, die ihm eine angebliche Zertifikats-App aufschwatzen will. Dabei wird detailliert erklärt, wie die Installation von Apps aus unbekannten Quellen freigeschaltet wird. (des [4])

URL dieses Artikels:

https://www.heise.de/-2721682

Links in diesem Artikel:

[1] https://www.heise.de/news/Angebliche-Zertifikats-App-bringt-mTAN-Trojaner-aufs-Smartphone-1846618.html

[2] https://anubis.iseclab.org/?action=result&task_id=16277ab1d21cbec147997aec147fe4783&format=html

[3] https://www.virustotal.com/de/file/1115202c78547820130910de09537b57017c6c0d0f52c073a673b6adf54b48bd/analysis/1435051802/

[4] mailto:des@heise.de

Copyright © 2015 Heise Medien